Il 28 gennaio scorso il sistema sanitario regionale della Basilicata comunicava, attraverso un messaggio sul suo profilo Facebook, un accesso non autorizzato al sistema informatico e incaricava esperti per valutare l’entità dell’incidente e la predisposizione di misure a difesa dei dati sanitari di tutti gli utenti che hanno avuto a che fare con la sanità lucana.

Questo attacco ha provocato enormi disagi a tutti gli utenti e al personale interno con il blocco dell’accesso ad internet e alla posta elettronica. Ci sono stati rallentamenti sull’erogazione delle prestazioni sanitarie e alcune attività continuano ad essere eseguite utilizzando carta e penna.

Ovviamente il ritorno alla carta e alla penna è il male minore perché pochi giorni fa, esattamente il 15 febbraio scorso, è arrivato quello che si temeva: la rivendicazione dell’attacco, la quantificazione del riscatto per poter tornare in possesso dei dati e la data entro il quale va pagato il riscatto, pena la pubblicazione online di tutti i dati.

La cyber-gang è Rhysida, un gruppo di criminali informatici che ha già colpito l’Azienda Ospedaliera di Verone, il Comune di Ferrara e l’Università di Salerno. La richiesta di riscatto ammonta a 15 Bitcoin (€720.000) e il 21 febbraio è stata la data indicata dai criminali entro il quale pagare il riscatto.

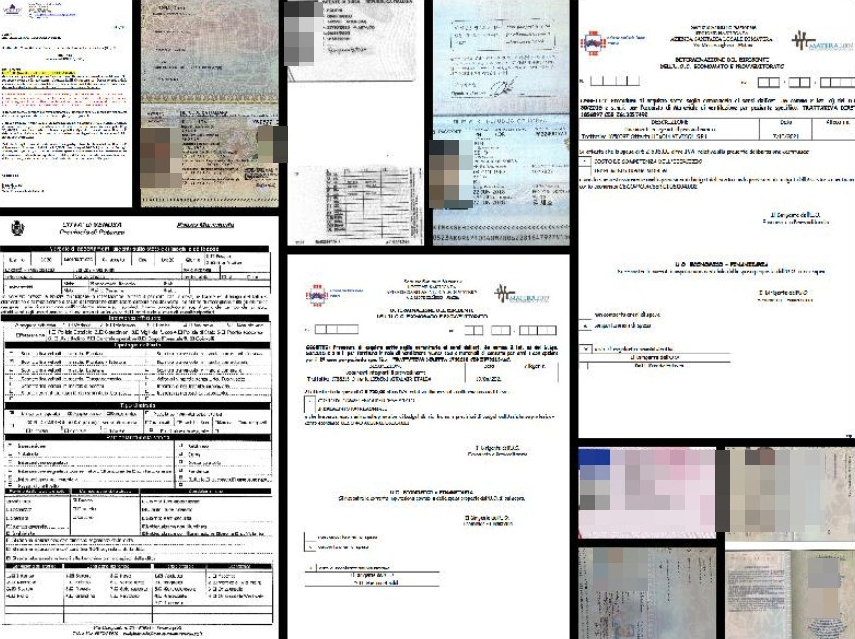

Il gruppo criminale ha pubblicato una serie di immagini per dimostrare la violazione delle infrastrutture informatiche sanitarie. Si tratta di documenti poco riconoscibili ma si vedono chiaramente documenti di identità e documentazione interna dell’azienda sanitaria.

Vi teniamo aggiornati sull’evoluzione della vicenda e su eventuali comunicazioni da parte degli attori coinvolti: l’azienda sanitaria lucana, il gruppo criminale e tutti gli utenti del sistema sanitario della Regione Basilicata.

Purtroppo gli attacchi agli ospedali italiani sono molto diffusi e il ransomware risulta il vettore di attacco principalmente utilizzato. Il rischio non è solo inerente la perdita di dati, ma anche la vita delle persone e i criminali sanno bene che gli ospedali hanno una protezione cyber da rivedere e in ritardo.

Cos’è il ransomware

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare. Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente rubati dalle infrastrutture IT della vittima.

Come proteggersi dal ransomware

Gli utenti e gli amministratori di sistema devono adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware. Lo possono fare mettendo in atto una serie di azioni:

formazione del personale attraverso corsi di Awareness;

predisposizione di un piano di backup e ripristino dei dati;

aggiornamento continuo del sistema operativo e delle applicazioni con le patch più recenti;

aggiornamento continuo del software antivirus;

limitazione della capacità degli utenti di installare applicazioni software indesiderate;

particolare attenzione agli allegati presenti nelle mail;

particolare attenzione ai link presenti nelle mail.

E poi ci sono gli strumenti informatici esclusivamente dedicati alla cyber security come l’implementazione di sistemi di IPS (Intrusion Prevention System) e WAF (Web Application Firewall). Consideriamo, ad esempio, un sistema IPS (Suricata è la soluzione open-source che consigliamo – per maggiori dettagli https://suricata.io/), tecnologia di prevenzione proattiva degli attacchi di rete. Grazie all’attività di scansione, introducendo un sistema IPS all’interno dell’infrastruttura tecnologica aziendale, è possibile identificare le minacce di rete:

- tramite un dizionario di modelli/pattern già conosciuti (ogni attacco ha una sua “firma” intesa come una serie ben identificata di attività di rete che è possibile registrare per prevenire nuove minacce che utilizzino la medesima tecnica);

- tramite il monitoraggio di comportamenti anomali delle attività rispetto ad uno standard di riferimento (ogni comportamento che si discosti dai valori attesi richiama azioni preventive ed interventi di controllo proattivo);

- tramite il costante aggiornamento e monitoraggio delle policy di sicurezza e dell’infrastruttura di rete.

In conclusione, oggi occorre cambiare immediatamente mentalità, pensare alla sicurezza informatica come parte integrante del business, costantemente attenzionata e non solo quando si verificano gli incidenti. Come in campo medico, anche per la sicurezza informatica la prevenzione è tutto.