La Direttiva NIS 2 impone ai soggetti destinatari la Gestione degli Incidenti (ne parliamo qui) e la conseguente notifica ai CSIRT competenti.

In questo articolo mostriamo come implementare l’integrazione tra il sistema di monitoraggio open-source di classe Enterprise Zabbix ed il sistema di gestione degli eventi DFIR-Iris.

Questa cooperazione applicativa consente di registrare gli eventi potenzialmente dannosi rilevati dalla piattaforma di monitoraggio (Zabbix) alla console di gestione degli incidenti (DFIR-Iris) affinché gli addetti alla Sicurezza Informatica (il team SOC) possano svolgere le dovute analisi e adempiere agli obblighi di notifica degli incidenti alle autorità competenti.

Se vuoi conoscere come il SOC Exasys ti consente di rispettare gli adempimenti normativi e proteggere i tuoi asset, compila il modulo contatti in fondo a questo articolo.

Prerequisiti

Il tutorial che segue richiede che le soluzioni Zabbix e DFIR-Iris siano già installate nel tuo SOC aziendale.

Obiettivo

La finalità di questo intervento consente l’invio delle segnalazioni di malfunzionamento rilevate dal sistema di monitoraggio Zabbix per l’opportuna gestione nel sistema DFIR-Iris.

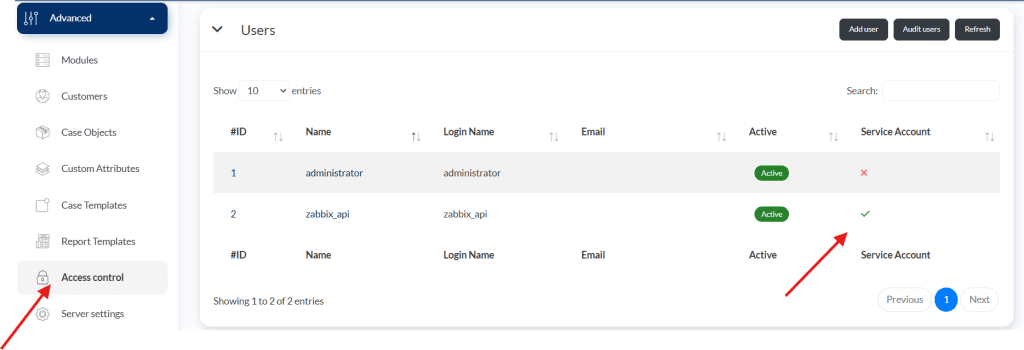

Creiamo l’utenza in DFIR-Iris

Anzitutto è necessario creare l’utente in DFIR-Iris con i relativi permessi per la creazione degli Alert.

L’utente lo si crea con l’opzione “service account” in modo da non aver accesso all’interfaccia grafica ma solo al flusso tramite API.

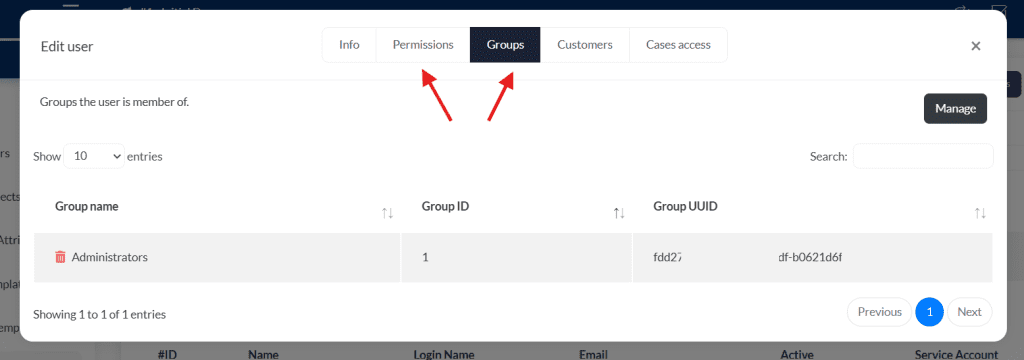

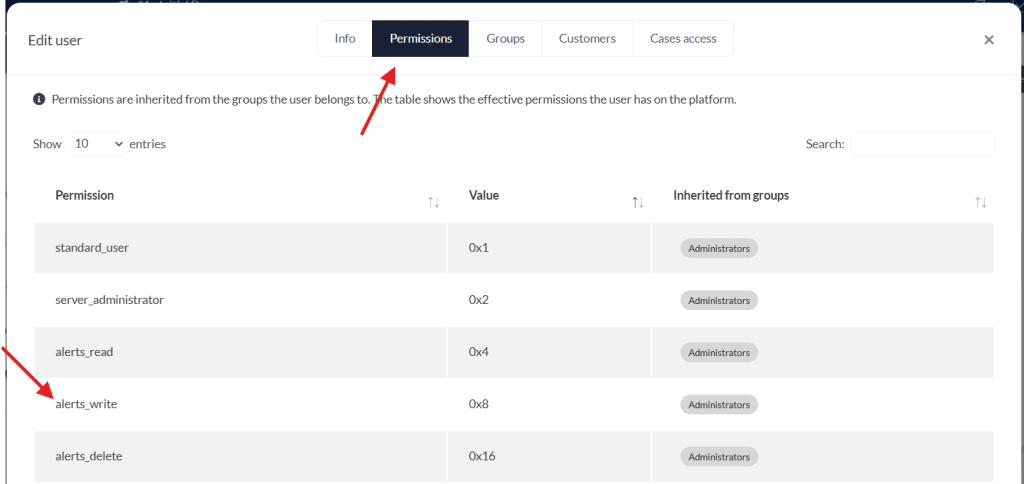

Successivamente, è necessario associarlo ad un gruppo utente in modo da fargli ereditare i dovuti permessi (nel caso specifico ci occorre “alerts_write“)

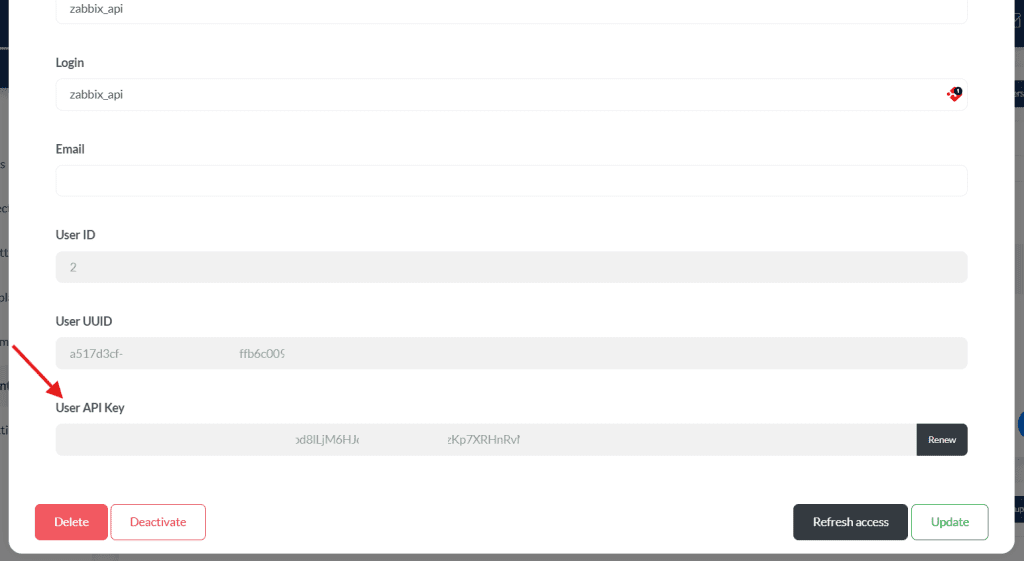

Al termine, serve prendere nota dell’Api-Key da utilizzare come chiave per richiamare le API nello script che è descritto tra poco.

Per maggiori informazioni, la documentazione sulle API a disposizione di DFIR-Iris è disponibile qui:

https://docs.dfir-iris.org/_static/iris_api_reference_v2.0.2.html#tag/Alerts/operation/post-case-add-alert

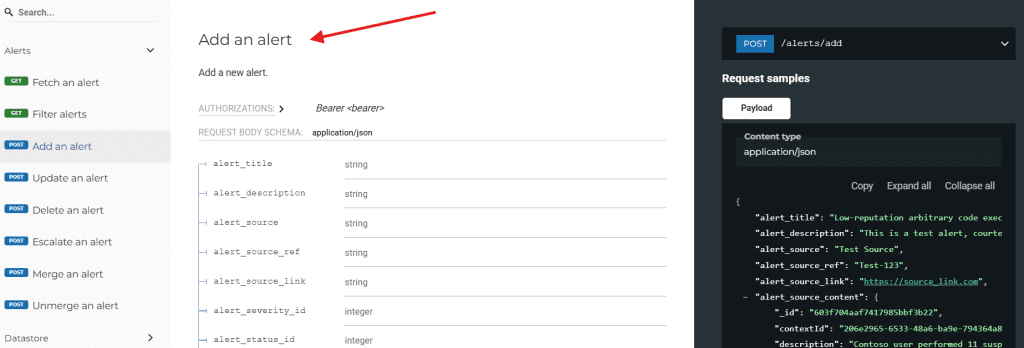

Per questo tutorial, occorre la funzione che aggiunge gli Alerts.

Costruiamo la chiamata API

Le API sono richiamate tramite comando “curl” nel formato:

curl -X POST https://<DFIR-Iris_IPADDRESS>/alerts/add \

–insecure \

–header ‘Authorization: Bearer ‘ \

–header ‘Content-Type: application/json’ \

-d ‘{

“alert_title”: “{TRIGGER.NAME}”,

“alert_description”: “{TRIGGER.DESCRIPTION}”,

“alert_severity_id”: {TRIGGER.NSEVERITY},

“alert_status_id”: {TRIGGER.NSEVERITY},

“alert_customer_id”: 1

…

…

…

}’

Nota bene: il parametro “–insecure” è utilizzato a solo scopo di test in assenza di certificato SSL.

L’idea è di far eseguire il comando “curl” dalla piattaforma Zabbix al verificarsi di un potenziale evento dannoso e registrarlo nella console DFIR-Iris.

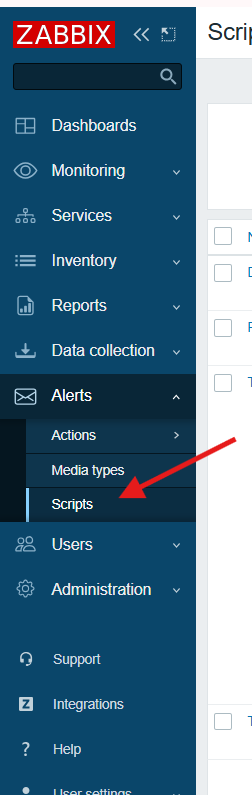

Da Zabbix, nella sezione “Alerts > Scripts” si dichiara lo script da eseguire utilizzando, come variabili per il payload, le macro fornite da Zabbix stesso.

Per informazioni, è possibile consultare il seguente indirizzo:

https://www.zabbix.com/documentation/current/en/manual/appendix/macros/supported_by_location

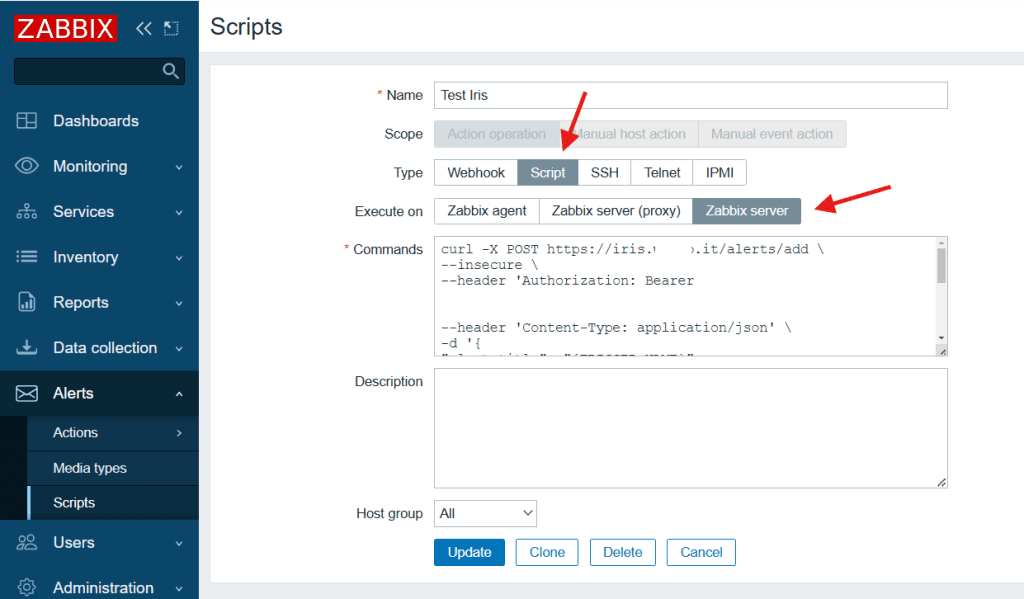

Nella dichiarazione dello script bisogna fornire i seguenti parametri

- si indica che è uno Script eseguito dal server Zabbix

- quindi nella sezione Commands si scrive il comando “curl“

Configurare l’esecuzione dello Script

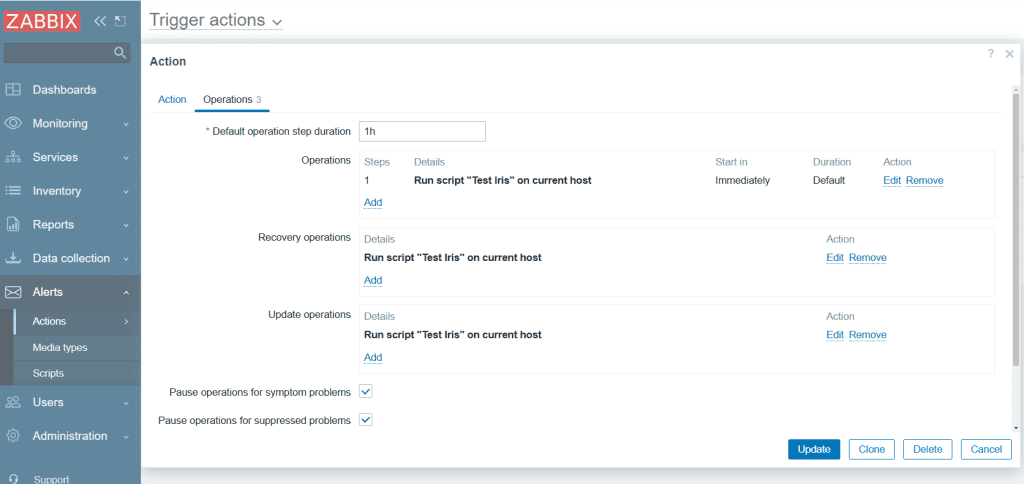

Infine, si indicano le condizioni di lancio dello script.

E’ necessario definire le condizioni di avvio della “trigger action” dichiarando nel tab “Operations” lo script dichiarato in precedenza.

Nello screen di esempio, il comando è sempre avviato sia per le segnalazioni “Operations“, i “Recovery” e gli “Update” su tutti i trigger.

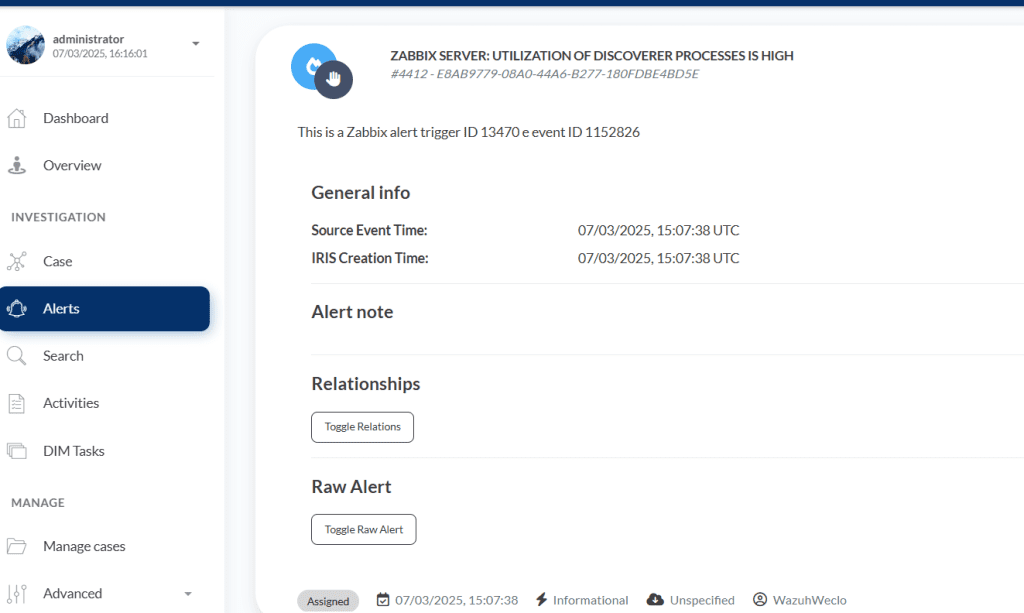

Voilà: l’Alert è creato in DFIR-Iris

Adesso il team SOC può analizzarlo utilizzando tutti gli strumenti di indagine e collaborazione forniti dalla piattaforma.

Ricordiamo che DFIR-Iris è la piattaforma open-source dedicata alla gestione degli incidenti informatici.

Con DFIR-Iris puoi:

Salvare i dettagli tecnici

Registrare i dettagli tecnici, le risorse, l’IOC e le prove per ogni incidente. IRIS si occupa di stabilire relazioni con le indagini precedenti.Creare una cronologia

Ogni attacco ha una storia. Puoi tenere traccia della cronologia degli eventi, delle azioni e delle decisioni prese durante l’indagine.Prendere appunti

Creare note, commenti e osservazioni durante l’indagine, e tenere traccia di ogni dettaglio tecnico e delle decisioni prese in un formato simile ad una pagina wiki.Assegnare attività

Assegnare attività ai membri del tuo team, avere traccia dei loro progressi e assicurarsi che tutto sia sulla buona strada per risolvere l’incidente.Generare report

Generare report automatici per ogni indagine, condividerli con il tuo team o con le parti interessate. Esportare in più formati in base alle proprie esigenze.

Pronto per partire ?

Se sei interessato a conoscere la nostra offerta di prodotti e servizi di Cybersicurezza puoi contattarci compilando il modulo che segue.